一種RFID網(wǎng)絡(luò)安全解決方案

RFID網(wǎng)絡(luò)是在現(xiàn)有Intemet基礎(chǔ)上利用RFID和數(shù)據(jù)通信等技術(shù)構(gòu)建的一個包含萬事萬物的“信息網(wǎng)絡(luò)”。該網(wǎng)絡(luò)中的實體對象采用非人工干預(yù)的方式以lntemet為平臺實現(xiàn)信息的交互與共享。目前較為成功的是EPCglobal提出的EPC(Elec.tronic Product Code)網(wǎng)絡(luò).簡稱為“物聯(lián)網(wǎng)”(Internet of Thing)。隨著RFID技術(shù)在零售行業(yè)和物流供應(yīng)鏈管理等領(lǐng)域的廣泛應(yīng)用.RFID網(wǎng)絡(luò)中各組件之間的數(shù)據(jù)信息的傳輸與交互也產(chǎn)生了各種各樣的安全隱患,RFID網(wǎng)絡(luò)中數(shù)據(jù)信息認(rèn)證、完整性以及在傳輸過程中的信息泄漏等問題已經(jīng)成為制約RFID技術(shù)推廣應(yīng)用的關(guān)鍵因素之一。

當(dāng)前DNS安全擴展(DNS security extension)在確保網(wǎng)絡(luò)信息安全方面正發(fā)揮著重要的作用。為此本文借鑒DNSSEC提出一種基于DNS安全擴展的RFID網(wǎng)絡(luò)安全解決方案,ONS服務(wù)器的數(shù)據(jù)信息的驗證和完整性檢查、ONS查詢和響應(yīng)的信息的驗證和完整性檢查借鑒DNSSEC安全擴展實現(xiàn)。通過DNSSEC機制同樣可以保證RFID中間件和EPCIS服務(wù)器EPCIS和DONS等RFID網(wǎng)絡(luò)組件之間的交互信息的安全。

2 RFID 網(wǎng)絡(luò)

RFID網(wǎng)絡(luò)由識別系統(tǒng)(ID System:包括標(biāo)簽和讀寫器)、對象名稱服務(wù)(ONS)、動態(tài)對象名稱服務(wù)(DONS:Dynamic ONS)、EPc信息服務(wù)(EPCIS:EPC Information Service)和中間件(Savant)等五部分組成。RFID網(wǎng)絡(luò)的組成如圖1所示。

查詢響應(yīng)的信息驗證和完整性檢查提供對DNS查詢和報文頭的認(rèn)證.以確保應(yīng)答報文中的數(shù)據(jù)是對原始查詢的應(yīng)答和應(yīng)答來自于被查詢的服務(wù)器。查詢響應(yīng)數(shù)據(jù)的驗證和完整性檢查包括TSIG記錄[RFC2845]或者SIG(O)記錄。采用DNSSEC機制也可以保證RFID中間件和EPCIS服務(wù)器EPCIS和DONS等RFID網(wǎng)絡(luò)組件之間的交互信息的安全。中間件、EPCIS服務(wù)器和DONS服務(wù)器需要通過公鑰(Public Key)彼此進(jìn)行驗證,同時它們需要一個公鑰數(shù)據(jù)庫系統(tǒng)來存儲和管理這些密鑰。

3 DNSSEC研究

3.1概述

為解決DNS的安全問題,在1994年IETF的DNSSEC工作組提出了DNSSEC安全擴展思想。它的基本思想是通過簽名機制和公鑰機制來確保網(wǎng)絡(luò)的安全。簽名機制主要是在DNSSEC中的每個區(qū)產(chǎn)生一個通過密碼算法自動生成私鑰,公鑰對,并存放在管理每個區(qū)的權(quán)威名字服務(wù)器內(nèi)。DNSSEC是從DNS內(nèi)部著手為整個DNS提供安全機制,而不是從外部對DNS服務(wù)的種種限制來對抗各種網(wǎng)絡(luò)攻擊。

3.2 DNSSEC中的安全認(rèn)證

DNSSEC中提供了三種新的認(rèn)證服務(wù):密鑰分配、數(shù)據(jù)源認(rèn)證、事務(wù)和查詢認(rèn)證。數(shù)據(jù)源認(rèn)證是DNSSEC的關(guān)鍵,它利用私鑰對DNS數(shù)據(jù)進(jìn)行數(shù)字簽名,然后通過密鑰分配獲取公鑰來對數(shù)據(jù)源進(jìn)行認(rèn)證;事務(wù)和查詢認(rèn)證服務(wù)提供對DNS查詢和DNS報文頭的認(rèn)證,以保證應(yīng)答報文中的數(shù)據(jù)是對原始查詢的應(yīng)答,并且確保應(yīng)答來自于被查詢的服務(wù)器。

3.3 DNSSEC中的PKI加密機制

DNS中的加密機制主要采用目前通用的公鑰加密系統(tǒng)(PKI),基于密鑰的算法有對稱和非對稱加密兩類。對稱加密的優(yōu)點是計算開銷小.但它的不足是對密鑰管理上面的先天性缺陷。為此產(chǎn)生了非對稱加密的“公共密鑰算法”.它的優(yōu)勢在于科學(xué)的密鑰管理在PKI系統(tǒng)中采用數(shù)字簽名技術(shù)來保證數(shù)據(jù)源的合法性,采用數(shù)字簽名技術(shù)可達(dá)到以下目的:(1)簽名是可信的;(2)簽名是不可偽造的;(3)簽名不可重用;(4)簽名的文件是不可改變的;(5)簽名是不可抵賴的。南于數(shù)字簽名的一個缺點是在生成簽名之前,必須先知道整條消息,它無法保證消息的完整性。為此,在PKI系統(tǒng)中采用MAC(Media Access Contro1)來實現(xiàn)消息的完整性。PKI系統(tǒng)中的密鑰交換主要使用RSA fRivest Shamir Adle.men)加密系統(tǒng),既可以用公共密鑰加密,也可用私人密鑰加密。

4 基于DNS安全擴展的RFID 網(wǎng)絡(luò)安全方案

4.1 RFID網(wǎng)絡(luò)安全模型

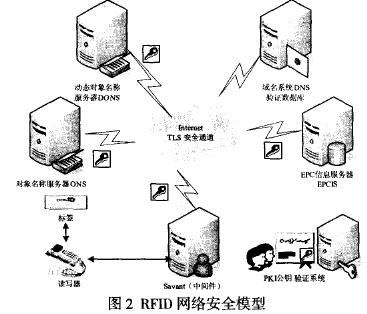

數(shù)據(jù)源驗證、數(shù)據(jù)完整性檢查和訪問控制是解決RFID網(wǎng)絡(luò)信息安全問題的核心和關(guān)鍵。在RFID網(wǎng)絡(luò)中和組件之間應(yīng)該有驗證機制,它們之問的通信通過安全傳輸協(xié)議層實現(xiàn),如基于PKI的TLS(Transport Layer Signature:傳輸層加密)等。這些驗證數(shù)據(jù)信息都存儲在DNS驗證數(shù)據(jù)庫中. 驗證存取時通過TLS安全通道傳輸。鑒于供應(yīng)鏈中的不同用戶會有不同的管理需求和認(rèn)證需求,所以每個用戶應(yīng)該可以識別,驗證和授權(quán)所有其它的用戶,訪問控制系統(tǒng)可以支持多個驗證機制并通過使用SAML(Security Assertions Markup Language)以增強驗證機制的互通性。RFID網(wǎng)絡(luò)安全模型如圖2所示。

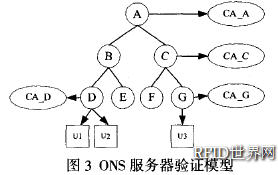

在RFID網(wǎng)絡(luò)中,ONS服務(wù)器是聯(lián)系前臺中間件和后臺EPCIS服務(wù)器的樞紐。ONS服務(wù)器安全驗證模型對于確保RFID網(wǎng)絡(luò)的安全極為重要。ONS將一個EPC映射到一個或多個IP/URI.在這些IP/URI中可以查找到關(guān)于物品的詳細(xì)信息,通常對應(yīng)著一個EPCIS。為從DNS驗證數(shù)據(jù)庫中找回驗證信息,RFID網(wǎng)絡(luò)中的組件ONS、DONS、EPCIS等會利用解算器產(chǎn)生查詢信息。當(dāng)RFID中間件必須和遠(yuǎn)端的EPCIS通信時,中間件可通過DNS查詢獲得遠(yuǎn)端DNS服務(wù)器的驗證通過,然后通過DNS服務(wù)器的層次授權(quán)關(guān)系通過該驗證。最后查詢EPCIS的信息。ONS服務(wù)器的驗證模型如圖3所示。

(1)第一種情況:U1想要通過u2的驗證。請求直接發(fā)送到本地ONS服務(wù)器D中,D會返回帶有CA—D的私鑰的驗證簽名。此時ul也有一個CA—D的公鑰,它可以直接驗證返同的有效性。

(2)第二種情況:ul請求不在自己區(qū)域的用戶u3的驗證。請求可以以遞歸或者迭代的方式進(jìn)行。

在本系統(tǒng)中.用戶ul可以是一個本地RFID網(wǎng)絡(luò)組件如中間件,EPCIS、DONS、ONS、ONS等,用戶u3也可以是另外一個RFID網(wǎng)絡(luò)組件,所有的服務(wù)器都可在其它域找回驗證。

4.3 ONS查詢驗證

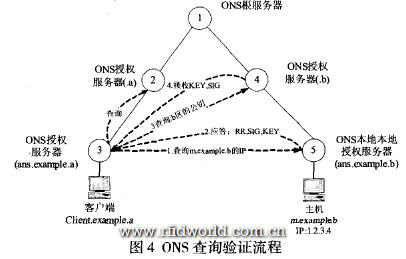

基于上述驗證模型,ONS查詢驗證可在完成查詢的過程中實現(xiàn)。這里假定客戶機Client.example.a(chǎn)想要查詢主機m.exam—ple.b的IP地址。首先客戶端向名字服務(wù)器example.a(chǎn)服務(wù)器發(fā)送一個遞歸查詢,請求域名m.example.b的A記錄,ans.example.a(chǎn)服務(wù)器發(fā)現(xiàn)數(shù)據(jù)庫中沒有該記錄,便將查詢轉(zhuǎn)發(fā)給ans.example.b名字服務(wù)器。此處example.b是一個安全區(qū),授權(quán)ans.example.b管理。該服務(wù)器在自己的權(quán)威數(shù)據(jù)庫中搜索,并將應(yīng)答返回給ans.example.a(chǎn)服務(wù)器,后者對收到的每條信息進(jìn)行安全認(rèn)證,認(rèn)有效之后再轉(zhuǎn)發(fā)給客戶端.同樣客戶端也要驗證數(shù)據(jù)并進(jìn)行完整性檢查。該查詢中ONS服務(wù)器的驗證流程如圖4所示:

1)首先為所有的ONS服務(wù)器靜態(tài)配置根的解密公鑰(ROOT KEY);

2)ans.example.b向ans.example.a(chǎn)服務(wù)器返回m.example.b的地址,同時返回.example.b區(qū)的解密公鑰.這個解密公鑰存放在KEY記錄中并由.b區(qū)的私鑰簽名。

3)為驗證這個公鑰,ans.example.corn向.b區(qū)的權(quán)威名字服務(wù)器查詢請求.b區(qū)的公鑰(B KEY)以及公鑰簽名。

4)ans.example.corn服務(wù)器獲得.b區(qū)的公鑰及簽名以后,它可以先通過預(yù)先靜態(tài)配置好的..ROOT KEY”并驗證“.B KEY”的正確性,如果是對的,就接著通過”B KEY”驗證example.b區(qū)公鑰的正確性。

5)驗證無誤后,ans.example.a(chǎn)服務(wù)器就可以通過.example.b區(qū)公鑰解密ans.example.b返回的所有資源記錄簽名;如果其中有一個區(qū)公鑰認(rèn)證時發(fā)現(xiàn)是不對.就認(rèn)為這個區(qū)是不安全的。

4.4 DNSSEC性能分析和評價

DNSSEC最大的優(yōu)點是從DNS系統(tǒng)內(nèi)部人手,在提高DNS安全性的同時又沒有犧牲DNS開展的各種服務(wù)。DNSSEC數(shù)據(jù)源認(rèn)證有效的防止了緩存中毒和對區(qū)數(shù)據(jù)的侵害,同時DNS事務(wù)和查詢認(rèn)證服務(wù)也有效地防范了由動態(tài)更新帶來的安全隱患 DNSSEC也可以有效的防止對DNS名字服務(wù)器權(quán)威數(shù)據(jù)的侵害。

但是DNSSEC作為一個正在走向成熟的技術(shù)也還有需要改進(jìn)的地方。DNSSEC還沒有從根本上解決傳輸過程中的信息泄露問題,這個缺陷依賴于訪問控制和Split DNS等技術(shù)彌補;DNSSEC在確保DNS安全的同時大大增加了DNS應(yīng)答包的長度.從而影響網(wǎng)絡(luò)和服務(wù)器的性能,簽名的數(shù)據(jù)量很大,加重了DNS對Internet骨干網(wǎng)以及一些非骨干連接的負(fù)擔(dān)。然而不可否認(rèn)的是,只有通過DNSSEC強大的加密技術(shù)才可能確保DNS的數(shù)據(jù)認(rèn)證和數(shù)據(jù)完整性。DNSSEC仍然是目前解決網(wǎng)絡(luò)系統(tǒng)安全最有效的方案。

5 結(jié)論

我們提出的基于DNSSEC的RFID網(wǎng)絡(luò)安全方案對于RFID網(wǎng)絡(luò)安全體系的構(gòu)建無疑具有重要的現(xiàn)實意義。采用基于非對稱算法的PKI驗證系統(tǒng)基本上能夠?qū)崿F(xiàn)RFID網(wǎng)絡(luò)各個組件之間的安全通信,為RFID網(wǎng)絡(luò)安全提供了一個良好的安全體系平臺。本方案的具體實現(xiàn)細(xì)節(jié)是下一步研究的方向。

本文作者的創(chuàng)新觀點是:借鑒DNSSEC提出了一種基于DNS安全擴展的RFID網(wǎng)絡(luò)安全解決方案,主要包括RFID網(wǎng)絡(luò)安全模型和ONS服務(wù)器驗證模型。該方案中RFID網(wǎng)絡(luò)中ONS服務(wù)器的數(shù)據(jù)信息的驗證和完整性檢查、ONS查詢和響應(yīng)的信息的驗證和完整性檢查借鑒DNSSEC安全擴展實現(xiàn)。

參考文獻(xiàn)

[1]劉志峰,王靜,楊文通等.EPC網(wǎng)絡(luò)及其在制造業(yè)中的應(yīng)用分析[J]微計算機信息,2005,5-2:208—209.

[2]RFC 2845:Domain Name Security Extensions[0nline].Avaliable:Http://www.ietf.org/rfc/rfe2845.txt,1997.

[3]YoungHwan Ham,NaeSoo Kim,CheolSig Pyo,JinWook Chung,“A Study on Establishment of Secure RFID Network Using DNS Security Extension”,2005 Asia~Pacific Conference on Communi—cations,Perth,Western Australia,3—5 October 2005.

[4]Benjam in Fabian and Sarah Spiekermann.“Security Analysis of the Object Name Service.”[Online].Available:Http://www.taucis.hu—berlin.de/_download/security_analysis.pdf

作者簡介:

馬選斌(1974-),男(漢),陜西西安人,碩士,專業(yè)為網(wǎng)絡(luò)通信與網(wǎng)絡(luò)安全;

彭昭(1983一),男(漢),湖北洪湖人,博士,專業(yè)為計算機網(wǎng)絡(luò)與網(wǎng)絡(luò)安全;

劉威(1977一),男(漢),湖北武漢人,副教授,博士,專業(yè)為計算機網(wǎng)絡(luò)與網(wǎng)絡(luò)安全;

杜旭(1969一),男(漢),湖北武漢人。教授,博士,專業(yè)為網(wǎng)絡(luò)通信與網(wǎng)絡(luò)安全。

(430074 湖北武漢華中科技大學(xué)電信系)馬選斌 彭昭 劉威 杜旭

通訊地址:(430074 湖北省武漢市華中科技大學(xué)沁苑東十二舍211室)馬選斌

登錄

登錄

注冊

注冊