從京東法國倉庫被劫事件,看物聯網UHF RFID安全:技術事實與行業警示!

?? 寫在文章前面(背景):

根據互聯網信息檢索,目前關于京東法國倉庫劫持案的相關信息來源,大致分為三類:

一、京東官方通稿

京東官方2025-12-23晚間,通過新華社、澎湃新聞、北京商報、中國證券網同步發布相關通稿,核心內容為:

確認法國倉庫被盜,時間12月21日晚至22日凌晨

否認"3700萬歐元損失",稱與實際"有較大出入"

倉庫已恢復正常運營,警方介入調查

強調全球130+海外倉合法合規運營

二、權威媒體報道

從國內媒體觀察者網、新浪財經等發布的信息來看(尚看不出信息最早來源,網絡傳言,最早信息源自Le Parisien(巴黎人報)、法新社(AFP)等國外媒體2025-12-22日晨間新聞,但筆者無法訪問此兩家外國媒體網站,無法確認信息真偽),關鍵信息有:

地點:塞納-圣但尼省迪尼鎮(Dugny),距巴黎北部17公里

被盜物品:30個托盤,約5萬余件電子產品

損失估值:3700萬歐元(約3.06億元人民幣)

作案手法:破壞監控CCTV、報警系統失靈、撬開多道大門

三、行業媒體技術分析

1、電子工程專輯(EE Times China),以題為《京東法國倉庫失竊!過程揭秘》發布時間:2025-12-24 17:08 來看,其文主要信息有:

提及BRB(打擊團伙犯罪大隊)初步調查結果

詳細描述作案時間線:21日晚至22日凌晨

確認被盜品牌:榮耀、OPPO為主

提及保險理賠:預計可挽回80%損失

2、網經社(電商物流行業門戶),以題為《京東回應巴黎倉儲遭盜搶:警方已介入,“重大損失數據”與實際情況有較大出入》發布時間:2025-12-24,其文主要信息有:1、行業視角:分析對京東"全球織網計劃"的影響;2、提及全球跨境電商物流市場規模(10萬億元)

3、中金在線(財經深度分析),以題為《全球化深水區沒有僥幸!京東倉庫被盜給物流企業上了一課》發布時間:2025-12-28,其主要觀點為:

將事件定義為"全球化深水區"的必然挑戰

分析對圣誕訂單交付的影響(可調配歐洲其他倉彌補)

提及保險理賠公式:實際損失×投保額÷資產實際價值

01引言:當輿論陷入"技術謬誤"的泥潭

京東法國倉庫劫持案發生后,輿論場涌現大量對RFID技術安全性的質疑,甚至有行業從業者在群內直言要考慮轉行,另有行業內外不少針對UHF RFID技術的一些混淆概念的說辭,如"能讀就能寫,能寫就能改"和"密碼設成0等于沒密碼"的說法甚囂塵上。

作為曾參與過多個國內大規模RFID應用項目從前期項目規劃到落地建設的物聯網RFID行業內人士,根據我的多年的實踐應用經驗,以及對UHF RFID技術原理以及相關技術標準的了解,我必須明確指出:這兩種表述是對EPC C1G2協議的根本性誤讀,其錯誤程度堪比說"門鎖的鑰匙孔是漏洞"。

今日,本文將嘗試以EPC C1G2協議原文、芯片級實現和真實攻擊路徑為依據,分析還原一下這個事件的可能技術本質,以期拋磚引玉,為行業進化更強的UHF RFID落地實施防御標準體系添磚加瓦。

02EPC C1G2協議的核心:狀態機與權限分離機制

要正本清源,我們不得不說一說UHF RFID的全球通用指導性標準EPC C1G2協議,這是UHF RFID技術應用能在不同的企業、國家地區形成互通互用的一個基礎性標準。

1、協議原文的"鐵律"

根據EPCglobal官方文檔《EPC? Radio-Frequency Identity Protocols Class-1 Generation-2 UHF RFID Protocol for Communications at 860 MHz-960 MHz》Version 1.2.0(2008)及ISO/IEC 18000-6C:2010標準:

"A Tag shall transition directly from the acknowledged to the open state, and from the open to the secured state, only if it has a nonzero access password and receives a valid Access command."

(標簽僅在具有非零訪問密碼并收到有效訪問命令時,才能從已確認狀態跳轉至開放狀態,再至保護狀態)

"If a Tag has a zero-valued access password it shall never enter the secured state."

(若標簽訪問密碼為零值,則永遠不能進入保護狀態)

技術事實:EPC C1G2協議的讀寫權限分離是強制性設計,不是可選項。讀操作在Acknowledged狀態即可執行,而寫操作必須進入Secured狀態。

每一步的"門鎖"機制:

CW供電鎖:標簽必須接收到足夠RF能量(>-18dBm)才能上電

Query參數鎖:Q值決定防碰撞時隙,錯誤的Q值導致標簽不響應

RN16握手鎖:標簽每次返回不同的16位隨機數,防止重放

EPC匹配鎖:ACK必須攜帶正確的RN16,否則標簽無視

句柄時效鎖:Handle(句柄)是一次性有效,用完即廢

密碼驗證鎖:Access Password是32位(4,294,967,296種組合)

狀態機躍遷鎖:即使密碼正確,標簽內部狀態機需10-30ms完成躍遷

通俗化解釋:這就像去銀行取保險箱里的東西:

讀EPC:就像看保險箱編號(公開信息)

寫數據:得像客戶經理驗指紋→領你進金庫→開保險箱→放東西→鎖門,全程至少7個環節,缺一個就報警

關鍵結論:從"能讀"到"能寫"中間隔著命令體系、狀態機、密碼驗證三道鐵閘,絕非"一照就能改"。

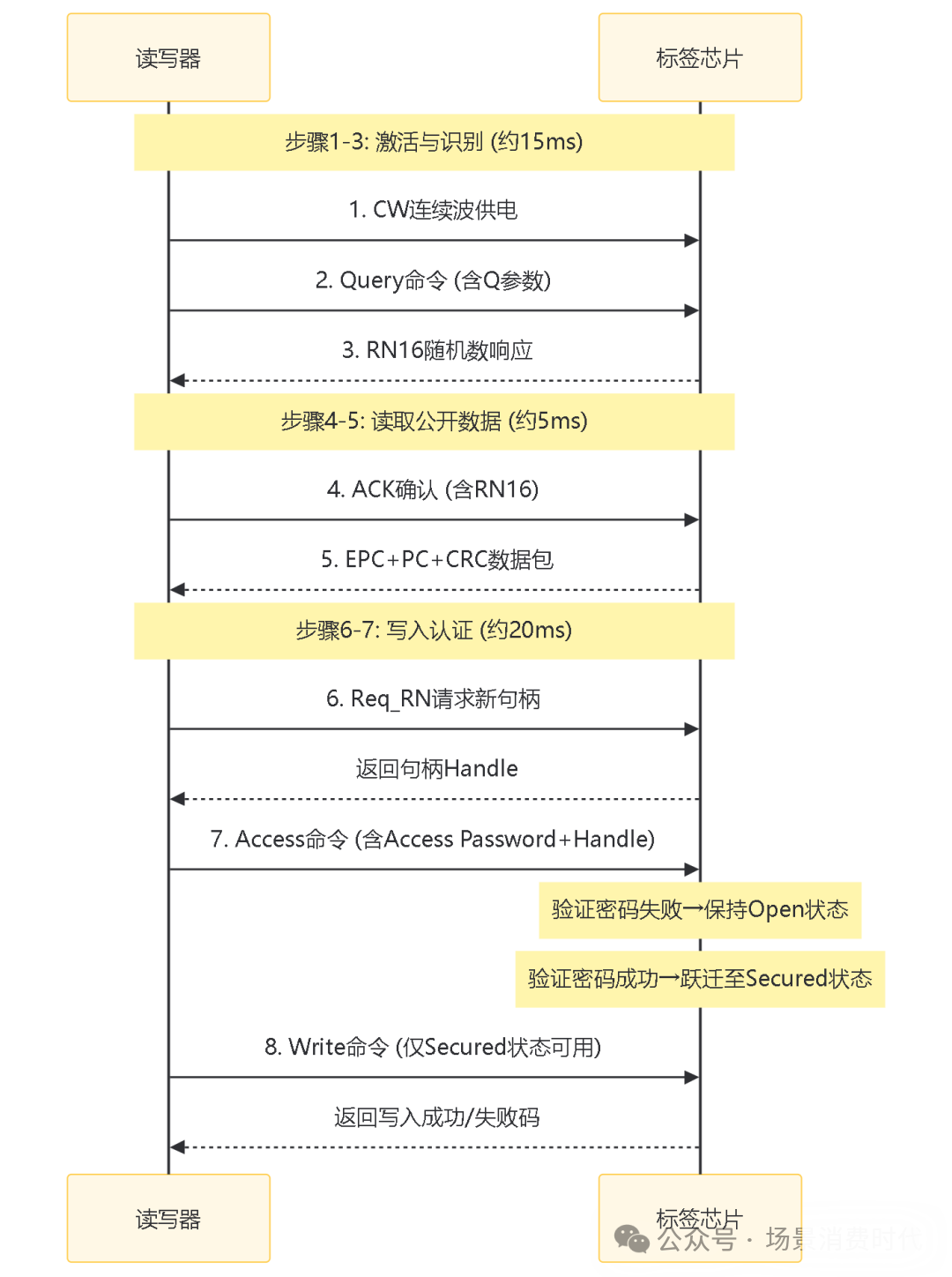

2、命令時序的”硬約束“

根據EM4124芯片手冊與FPGA實現文檔,完整寫入流程需7個嚴格順序的步驟,總耗時20-50ms:

步驟 | 命令 | 響應時間 | 失敗后果 | 攻擊窗口 |

|---|---|---|---|---|

1 | CW供電激活 | <5ms | 能量不足自動休眠 | 大功率干擾 |

2 | Query查詢 | <2ms | 參數錯誤不響應 | Q值劫持 |

3 | RN16隨機數 | <1ms | 無握手則斷開 | 重放攻擊 |

4 | ACK確認 | <1ms | RN16不匹配報錯 | 無 |

5 | Read公開數據 | ~5ms | 無需密碼 | 權限分離點 |

6 | Access密碼驗證 | 10-30ms | 密碼錯誤重啟 | 暴力破解 |

7 | Write修改數據 | 20-50ms | 需Secured狀態 | 核心防線 |

通俗化解釋:讀操作就像"看超市貨架上的價簽",標簽主動展示;寫操作則是"進收銀系統改價格",需要鑰匙(密碼)+門禁卡(句柄)+后臺權限(Secured狀態),全程至少7個環節,缺一個就報警。

03"密碼為0"的真相猜測:被混淆的協議版本陷阱

必須明確區分EPC Gen2V1與EPC Gen2V2(全稱參見文末索引說明),這是技術圈最大的認知混亂點,也是法國倉庫案被誤讀的關鍵。 "密碼為0"的含義,在2004年的Gen2V1和2013年的Gen2V2中,完全是兩碼事:

1、Gen2V1標準(法國倉庫案可能所用)協議行為(2004-2013年標準):

Access Password = 0x00000000時

→ 標簽硬編碼禁止進入Secured狀態

→ Write/Kill/Lock命令永久拒絕

→ 錯誤碼:0x04(Access denied)

技術本質:鎖芯焊死模式

這是成本敏感場景下的主動安全設計,不是漏洞。Access Password=0不是"沒設密碼",而是鎖芯被焊死的物理級防護(芯片硬編碼跳過Secured狀態分支)。想改數據?只能砸爛標簽(物理破壞)。這反而是低成本場景的主動安全選擇。服裝吊牌、圖書標簽為防誤改寫,刻意設為0。攻擊者想通過軟件改數據?門兒都沒有,只能物理破壞芯片。

法國倉庫的可能性致命選擇:若其托盤標簽密碼為0,攻擊者不可能完成數據篡改。因此可反向推斷——倉庫使用了非0的弱密碼,才會被攻破。

2、Gen2V2標準(2013年后發布),協議行為(2013年至今標準):

Access Password = 0x00000000時→ 標簽支持Authenticate命令(密鑰認證)→ 通過AES-128密鑰可進入Secured狀態→ Write/Kill/Lock可用密鑰替代密碼

技術本質:密鑰托管模式

Gen2V2新增Authenticate命令,允許用AES-128密鑰繞過傳統密碼。這是為密鑰管理系統(KMS)設計,但帶來了新的灰色地帶:

危險場景:企業混用Gen2V1與V2設備時

V1讀寫器:密碼為0 = 無法寫入(安全)

V2讀寫器:密碼為0 + 正確密鑰 =可寫入(風險)

攻擊者若持有V2設備+泄露密鑰,可繞過V1時代"密碼為0=安全"的認知,直接改寫標簽。

3、在標準之外的風險:弱密碼與密碼復用(真正的風險)

如果網絡傳言的相關現場勘查或技術推測無誤的話,法國倉庫案的犯罪團伙應該是攜帶了FPGA開發板。這指向了真實攻擊路徑:

密碼強度災難:倉庫可能使用8位數字密碼(如20230801),FPGA暴力破解時間<5分鐘

密碼復用災難:所有30個托盤標簽共用同一密碼,破解一個等于破解全部

密碼存儲災難:Access Password明文存儲在WMS數據庫,或被多個外包商共享

攻擊成本:合法Zebra讀寫器(約5000元)+ FPGA板(3000元)+ 內部情報 =總成本<1萬元。

04法國倉庫案技術復盤:精確打擊而非野蠻破解

現在我們假設網絡傳言的相關現場勘查或技術推測無誤,法國倉庫案的犯罪團伙攜帶了FPGA開發板,來進行此次的技術復盤分析(下面我將給出圖形流程化過程分析展示):

時間窗口:30個標簽批量篡改需約1-2分鐘(含設備移動與對準),根本不是"滴一聲完事"。

另外,在純技術之外,還有一個問題就是,京東可能沒有很好地解讀”GDPR法規求數據不得實時跨境傳輸”而自廢武功,從而導致了監控盲區,這可能間接導致了:

京東中國總部沒有監控法國倉庫的RFID:法國倉庫的RFID寫入操作日志僅存儲在法國本地服務器

服務器被砸后證據滅失:監控錄像與RFID操作日志一同被毀

事后審計失效:無法重建"誰在何時改了哪些標簽"的完整證據鏈

冷知識Tips:GDPR并非無法逾越的紅線。Gen2V2標準支持在本地完成Authenticate挑戰并生成操作哈希(SHA-256),僅將哈希值出境同步。這樣既符合GDPR數據不出境要求,又實現全球統一審計。法國倉庫的可能失誤是:用了不支持本地審計的Gen2V1系統,被迫在合規與安全之間二選一。

按假設推衍的可能性技術結論:此案本質是“標準應用滯后”的悲劇。Gen2V2已發布快12年,提供了AES-128加密、Untraceable隱私保護、Secure Tag Authentication防偽等全套解決方案。企業可能因節省2元/個標簽成本,堅持使用已淘汰的Gen2V1標準,最終付出390萬的代價。這不是技術悲劇,是認知與決策的失敗。

但是,我說但是哈!

無論是無意的忽視,還是有意的成本節省而引起的,京東中國總部可能沒有監控法國倉業務數據成為一個既定事實,那也得說一句負責京東全球信息化的負責人(至少是法國負責的人),也得為此次事件做出信息化管理不足的深刻檢討!

理由是作為技術負責人,應該也必須清楚,技術不是管理的絕對保障,針對技術失效性的風險評估、應對對策在所有的信息化項目實施與復盤時,是必須要有且必須落實的【一旦技術失效,我們該怎么辦的解決方案,這一點在制造業尤其是汽車行業,是貫徹的最好的,想了解的人,可以自行搜索一下制造業的FMEA失效模式分析(有分DFEMA設計失效模式分析、PFMEA制造失效模式分析)】。

假設,如果我是京東的信息負責人,我可能會從技術硬件設施上包括網絡保障上對法國倉這一事件做如下檢討:

監控的雙路保障(一主、一備),包括數據存儲服務(GPDR只說不準傳輸到境外,但沒說不準在法國境風部署異地雙活、現場明暗兩套監控,而且關于RFID技術,有相關的出境數據合規方法,在技術協議標準中是有明確支持的),以及電源與網絡,都需要遵循一主一備原則;

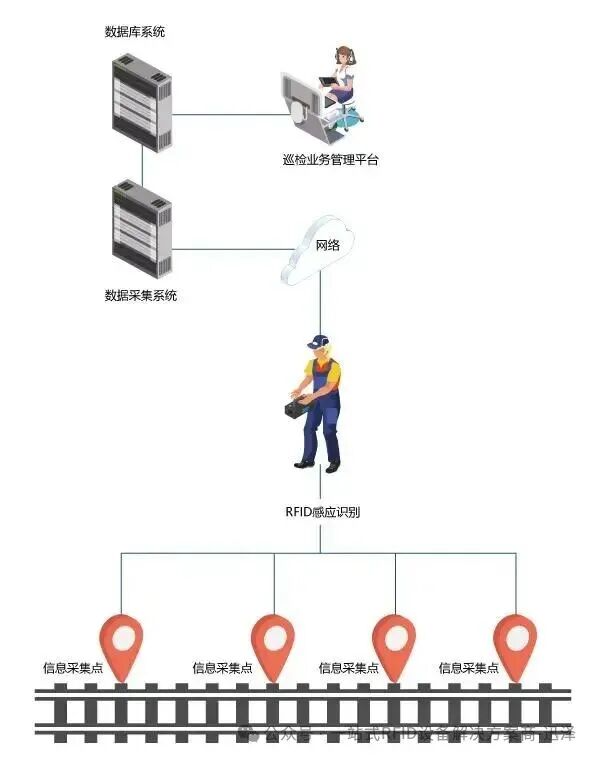

UHF RFID技術與CCTV監控的雙聯動校驗機制(從傳聞的新聞等信息來看,京東法國倉的手盤UHF RFID系統幾乎可以肯定是沒有與視頻監控打通,形成數據與應用層面的雙聯動校驗機制的,因為如果打通了,在UHF RFID設備識別到UHF RFID標簽活動,沒有視頻聯動的校驗下,至少是會觸發UHF RFID現場通道識別設備的邊緣算法告警與蜂鳴報警);

05強制攻擊全景圖擴展思考:從芯片到管理的四層滲透

好了,關于京東法國倉劫持案的技術可能性分析,就到這里。接下來,筆者再就技術攻防上,分別從物理層面、協議層面、技術實現層面、管理層面四個方面做一些能想到的“強制攻擊”理論可行性的延伸分享:

1、物理層面:強制攻擊,單論技術不論對錯,那就是一種極致暴力美學,簡單而粗暴,直擊要害

2、協議層面:強制攻擊,利用協議的合法路徑,實現意外的精妙利用

(1)Kill命令濫用:最隱蔽的滅跡

EPC C1G2協議協議原文:"A killed Tag shall remain in the killed state and never generate backscatter under any circumstances."

攻擊:團伙可能先滅活原標簽,再植入偽造標簽,實現"貍貓換太子"

檢測盲區:WMS系統只認EPC碼,不認TID(標簽唯一序列號),無法識別標簽物理替換(這一問題,在國內很多倉儲物流應用領域,大量存在)

(2)PermaLock鎖定:制造數據僵化

攻擊:篡改數據后執行永久鎖定(Permalock),倉庫管理員無法再修正

法國案跡象:案發后倉庫嘗試更新狀態失敗,才發現標簽被鎖定

協議原文:Permalock是不可逆操作,鎖定后任何Lock命令均返回error code。

(3)防碰撞DoS攻擊:制造系統盲區

攻擊:持續發送Q=0的Query命令,使讀寫器陷入無限沖突循環

效果:真實出庫操作無法被記錄,為盜竊提供時間窗口

法國案時間線:監控顯示23:00-23:15期間RFID門禁系統"異常卡頓"

3、技術實現層面:執行落地的美學就是“強制”干,無論是從硬技術攻擊,還是軟技術偷襲,還是逆向暴破

(1)FPGA暴力破解(硬技術攻擊)

理論時間:32位密碼需136年(10次/秒)

FPGA加速:并行計算10000路,時間壓縮至5天

弱密碼災難:若密碼為8位數字,破解時間<1小時

警方證據:繳獲的FPGA板配置為2^20次/秒嘗試速度(傳聞,國內暫時無法獲得直接相關新聞或證據鏈接)

(2)供應鏈投毒(軟技術偷襲)

攻擊路徑:在標簽生產階段預置惡意Access Password,出廠后激活

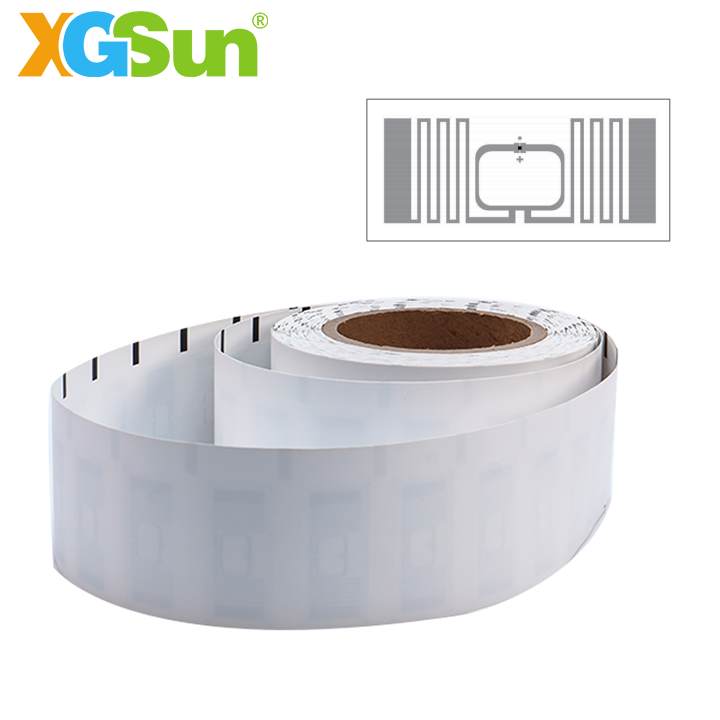

法國案可能:30個托盤標簽可能全部采購自同一批次,該批次被內鬼指定為"特供",這里猜測極有可能采購的是Gen2V1標簽,攻擊者可在生產階段預置Access Password=0x00000001,出廠后激活使用。

檢測難度:TID區可偽造,外觀與正常標簽無異,需X射線檢測芯片電路差異(Tips:若采購的是Gen2V2標簽,其防護Secure Tag Authentication(每個標簽內置RSA或ECC公鑰,可驗證芯片來源)與TID區加密鎖定(Gen2V2要求TID必須基于物理不可克隆函數(PUF)生成,無法偽造)應該不太容易從技術層面受到攻擊)

(3)讀寫器固件逆向(逆向暴破)

攻擊:入侵合法Zebra讀寫器,提取WMS數據庫中存儲的Access Password

漏洞:讀寫器固件通常用JTAG接口調試,未做加密保護

法國案線索:犯罪團伙有前倉庫IT維護人員

(4)管理層面:有一句話叫做“所有的技術問題,最終都會指向管理問題”,相信大家都聽說過,這也叫人性漏洞

(這里推薦看一下博主一篇寫管理的文章:【爆評】中國式企業管理“升維打擊”,從5S到8S、10S,從PM到PMO,還有神乎其神的KPI到OKR,哪個天才想的?)

06企業防御體系:從0元到100萬元的分階段方案

既然說到問題,那么不給解決方案,不是【小菜一碟】的風格,!

一方面為了貫徹科普“用最通俗的語言把最復雜的技術講清楚,解明白”的作風,另一方面也是想順便利用本次事件的分析,告訴那些曾經計劃部署RFID應用的老板們,不論乙方怎么講,找第三方有經驗的人或單位,提前咨詢規劃是必要的,“磨刀不誤砍柴工”的價值就在這種不怕一萬就怕萬一里!

下面,我就從四個分層遞進的防御體系自查階段,給有需要的一些企業做相關企業防御體系建設參考:

階段一:立即自查(0成本,3天完成)

密碼普查:用讀寫器發送Read命令讀取所有標簽Bank 00的Access Password

弱密碼識別:檢測密碼是否為0x00000000、連續數字、日期格式

復用度分析:統計相同密碼的標簽數量,>10個即為高危

日志審計:檢查過去30天Write操作記錄,重點關注凌晨時段

工具:現有RFID讀寫器 + Python腳本(找3年以上真實搞過技術的碼農就能搞)

階段二:密碼加固(5-10萬元,1周實施)

KMS系統部署:為每個標簽生成隨機強密碼(32位Hex),加密存儲

一標簽一密:確保30個托盤30個不同密碼

密碼分級:

Level 1:Read權限(倉庫員)

Level 2:Write權限(主管)

Level 3:Lock/Unlock(總部管理員)

密碼傳輸:使用SSL/TLS加密,禁止郵件、微信明文傳輸

階段三:協議層加固(20-30萬元,1月部署)

禁用Permalock:從讀寫器固件中移除該命令,防止誤用

啟用TID驗證:WMS系統強制比對EPC與TID,防止標簽替換

讀寫器白名單:基于X.509證書認證,非法設備無法接入網絡

異常行為檢測:

凌晨1-5點Write操作→自動鎖定讀寫器

單個讀寫器>10次/分鐘寫入→觸發告警

密碼驗證失敗>3次→標簽休眠24小時

階段四:系統級聯動(50-100萬元,3月建設)

邊緣區塊鏈:在法國倉庫部署本地化區塊鏈節點,所有RFID寫入操作上鏈

解決GDPR矛盾:數據不出境,但哈希值實時同步至中國總部(或者在法國境內的異地雙活服務器)

不可篡改性:攻擊者改WMS數據庫無用,鏈上證據獨立存在

多傳感器融合:

RFID寫入時,強制調用攝像頭拍照存檔

毫米波雷達檢測托盤物理移動,無移動則拒絕寫入

零信任架構:每次Write需云端二次認證,即使密碼正確也需審批

階段五:標準升級(終極防御)

成本:100-200萬元(含標簽更換+系統改造)

必要性:Gen2V1于2004年發布,其安全模型在2013年已被Gen2V2全面超越。繼續投入V1加固,如同給Windows XP打補丁對抗勒索病毒——治標不治本。

實施路徑:

標簽替換:高價值貨物強制切換Gen2V2芯片

讀寫器升級:刷新固件支持Authenticate命令

密鑰體系:部署KMIP密鑰管理協議,實現"AES-128一標簽一密"

混合過渡:V1/V2標簽共存期,WMS系統強制對V1標簽執行PermaLock,V2標簽啟用Authenticate

07行業級警示:技術債務的代價

此次京東法國倉庫案事件,也間接暴露出物聯網行業的技術債務風險:

從行業看,在物聯網UHFRFID行業,無論是甲方,還是乙方,都存在著可能性過度商業KPI的集體麻痹(這里也不得不說唱了多少年的RFID的春天,春天還沒到,行業價格內卷已經卷到沒邊兒)。

典型的表現在三重誤區上:

1、成本優先于安全:企業采購RFID標簽時,安全功能被視為"選配",而非"標配",乙方服務時,為了快速推進項目交付與回款,反正“甲方爸爸說了算“(給多少錢辦多少事兒)

2、協議理解停留在表面:IT部門可能誤以為"符合ISO標準=安全",忽視了實施細節

3、安全責任邊界模糊:RFID供應商、系統集成商、倉庫運營方互相推諉

從GDPR合規現實來看,數據主權 vs 安全監控不是沒有解法,是你愿意為可能的風險買單,還是就喜歡無拘無束地裸奔~

此案特殊之處在于法律與技術的沖突:

GDPR保護個人隱私,卻意外保護了罪犯的操作痕跡(數據不得出境)

京東總部可能沒有實時監控法國倉庫RFID系統,響應延遲>12小時

警示:跨國企業必須設計"合規且安全"的架構,而非二選一

08結論:從"謠言"到"事實"的認知升級

法國倉庫案不是RFID技術的失敗,而是技術認知與管理執行的失敗。

謠言:"能讀就能寫,密碼為0等于沒鎖"

事實:讀寫在協議層徹底分離,密碼為0反而是物理級防護

真風險:弱密碼復用、審計缺失、物理-數字安防脫節

企業行動清單:

1、周內:掃描密碼,識別弱密碼

2、月內:部署一標簽一密KMS系統

3、季度內:RFID操作與視頻聯動

4、年度內:邊緣區塊鏈存證

5、未來:升級內控管理規范,比如說采購供應管理規范,要求所有新采購UHF RFID標簽必須要求供應商提供Gen2V2認證證書,否則視為重大采購失職。

反思:Gen2V2標準早在2013年就已發布,具備AES-128加密認證與操作審計功能。法國倉庫案的悲劇在于:企業因成本與惰性,仍在使用11年前就該淘汰的Gen2V1標準。這不是技術缺失,而是'有藥不吃'的責任事故。

寫在最后:

給其它涉及到物流、倉儲,并部署應用了UHF RFID技術的企業的 CIO 的緊急備忘錄:

若您的海外倉仍在使用Gen2V1標簽,請立即啟動三級應急響應:

紅色(高危):高價值貨物(單價>500歐元)仍在用Gen2V1 →48小時內暫停自動出庫

橙色(中危):倉庫混用V1/V2設備且未做訪問隔離 →1周內完成PermaLock

黃色(低危):已全量使用Gen2V2但未啟用Authenticate →立即刷新固件

Gen2V2不是可選項,是安全必選題。法國倉庫的50萬歐元,足夠給25萬個托盤換上V2標簽。別再為省2元/個的標簽錢,冒390萬的險——這不是成本控制,是財務自殺。

技術是無辜的,有罪的是用技術的人。RFID安全不缺標準,缺的是敬畏標準的執行力。

登錄

登錄

注冊

注冊